机器到机器(M2M)

机器对机器(Machine-to-machine,简称M2M)是一个宽泛的标签,可用于描述任何使网络设备在无需人工协助的情况下交换信息和执行操作的技术。人工智能(人工智能)和机器学习(毫升)促进系统之间的沟通,允许他们自主选择。

M2M技术首先在制造业和工业环境中被采用,其他技术,如SCADA以及远程监控,帮助远程管理和控制来自设备的数据。M2M此后在其他领域也得到了应用,如医疗保健、商业和保险。M2M也是物联网(物联网)。

M2M如何工作

机器到机器技术的主要目的是挖掘传感器数据并将其传输到网络。与SCADA或其他远程监控工具不同,M2M系统通常使用公共网络和访问方法 - 例如,蜂窝或以太网- 使其更具成本效益。

M2M系统的主要组成部分包括传感器、射频识别,一个无线网络或者蜂窝通信链路自主计算用来帮助网络设备解释数据并作出决定的软件。这些M2M应用程序转换数据,从而触发预先编程的自动操作。

机器对机器通信中最著名的一种是遥测自上世纪初以来,该系统一直用于传输业务数据。遥测技术的先驱者首先使用电话线,然后是无线电波,来传输从远程地点的监测仪器收集到的性能测量数据。

的互联网和改进的标准无线技术已经将遥测技术的作用从纯科学、工程和制造业扩展到日常产品,如供暖设备、电表和联网设备,如家用电器。

除了能够远程监控设备和系统之外,M2M的顶级优势包括:

- 通过减少设备维护和停机时间来降低成本;

- 通过揭示该领域服务产品的新业务机会来提高收入;和

- 通过在设备发生故障或需要时主动监控和维护设备,提高客户服务。

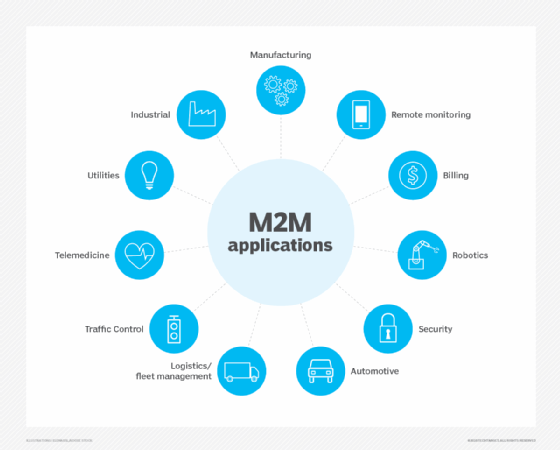

M2M应用和示例

机器到机器通信通常用于远程监控。在产品补充中,例如,自动售货机可以向分销商的网络消息,或机,当一个特定的物品快要用完而不能再续货时。M2M是资产跟踪和监控的推动者,在仓库管理系统(世界媒体峰会)及供应链管理(供应链管理)。

公用事业公司经常依靠M2M设备和应用来获取能源,比如石油和天然气,而且还通过使用M2M来向客户收费智能电表检测现场因素,如压力、温度和设备状态。

在远程医疗, M2M设备可以使能实时监控患者的生命统计数据、必要时分发药物或跟踪医疗保健资产。

物联网,ai和ml的组合是转化和改善移动支付为不同的购买行为处理并创造新的机会。数字钱包,如谷歌钱包和苹果支付,将极有可能促进M2M金融活动的广泛采用。

M2M的主要特点

M2M技术的主要特征包括:

M2M要求

根据欧洲电信标准协会(ETSI), M2M系统的要求包括:

- 可伸缩性- 随着添加更多连接的对象,M2M系统应该能够有效地运行。

- 匿名—根据监管要求,M2M系统必须能够在需要时隐藏M2M设备的身份。

- 日志记录—M2M系统需要支持重要事件的记录,如安装失败、服务未运行、故障信息等。的日志应要求提供。

- M2M应用通信原理—M2M系统应允许网络中的M2M应用与M2M设备或之间通信门户网关使用通信技术,例如短消息服务(短信) 和IP.被连接的设备也应该能够通过点对点(P2P)的方式。

- 交付方法 - M2M系统应支持单播,任播,多播和播送通信模式,只要有可能,广播被组播或任播所取代,从而使通信网络上的负载最小化。

- 消息传输调度- M2M系统必须能够控制网络访问和消息传递调度,并且应该意识到M2M应用程序的调度延迟容忍度。

- 消息通信路径的选择—M2M系统中消息通信路径的优化必须是可能的,并根据传输故障、其他路径存在时的延迟和网络成本等策略进行优化。

M2M与IOT.

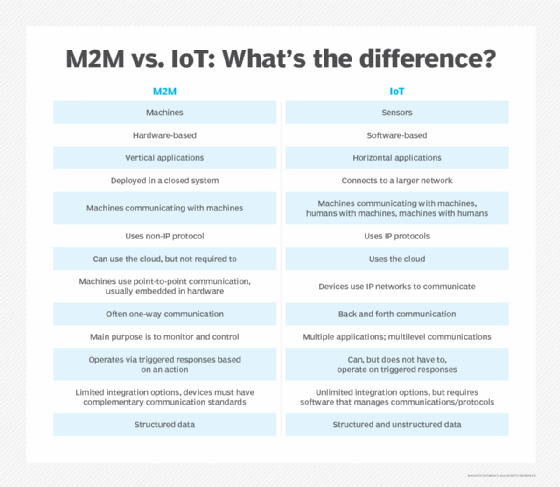

虽然许多术语互换,但M2M和IOT不一样。IOT需要M2M,但M2M不需要IoT。

这两种术语都涉及连接设备的通信,但是M2M系统通常是隔离的,独立的网络设备。物联网系统将M2M取为下一个级别,将不同的系统一起带入一个大连接的生态系统。

M2M系统使用点对点机器、传感器和硬件之间的通信通过蜂窝或有线网络进行,而物联网系统依赖于基于ip的网络,将从物联网连接的设备收集到的数据发送到网关云或中间件平台。

服务管理应用程序使用从M2M设备收集的数据,而物联网数据通常与企业系统集成,以提高跨多个组的业务性能。另一种看待它的方式是,M2M影响企业如何运营,而物联网则是这样做的和影响最终用户。

例如,在上面的产品补充例中,M2M涉及自动售货机与经销商的机器通信,即重新填充。合并IOT和额外的分析层;自动售货机可以预测特定产品需要根据购买行为重新灌注,为用户提供更个性化的体验。

M2M安全

机器对机器系统面临许多安全问题,从未经授权的访问、无线入侵到设备黑客。物理安全性、隐私性、欺诈和关键任务应用程序的暴露也必须考虑在内。

典型的M2M安全措施包括使设备和机器防篡改,将安全性嵌入机器中,确保通信安全性加密并保证后端服务器,等等。将M2M设备划分到它们自己的网络中,管理设备标识、数据机密性和设备可用性,也有助于打击M2M的安全风险。

M2M标准

机器对机器技术没有一个标准化的设备平台,许多M2M系统被构建为特定于任务或设备的。近年来出现了几个关键的M2M标准,其中许多也用于物联网设置,包括:

- OMA DM (Open Mobile Alliance Device Management),一种设备管理协议

- OMA LightweightM2M,设备管理协议

- MQTT.,消息传递协议

- TR-069 (Technical Report 069),应用层协议

- HyperCAT,数据发现协议

- OneM2M通信协议

- 谷歌线程,一个无线网格协议

- AllJoyn,一个开源软件框架

M2M的担忧

围绕M2M的主要担忧都与安全有关。M2M设备的运行无需人工指导。这增加了安全威胁的可能性,比如黑客攻击,数据泄露和未经授权的监控。以便日后自我修复恶意攻击或故障,M2M系统必须允许远程管理,如固件更新。

当考虑部署M2M技术所花费的时间时,远程管理的必要性也成为一个关注的问题。维修移动M2M设备的能力变得不现实,因为不可能派人在这些设备上工作。

无法妥善服务M2M设备为M2M系统和用于通信的无线网络创建各种独特的安全漏洞。

M2M的历史

虽然这个缩写词的起源尚未证实,但机器对机器通信的首次使用通常要归功于Theodore Paraskevakos,他发明了与电话线路数据传输相关的技术,并获得了专利,而电话线路是现代来电显示的基础。

诺基亚是20世纪90年代后期使用缩略语的第一家公司之一。2002年,它与Opto 22合作,为其客户提供M2M无线通信服务。

在2003年,M2M杂志启动。该出版物定义了M2M的六大支柱:远程监控、RFID、传感器网络、智能服务、远程信息处理和遥测技术。